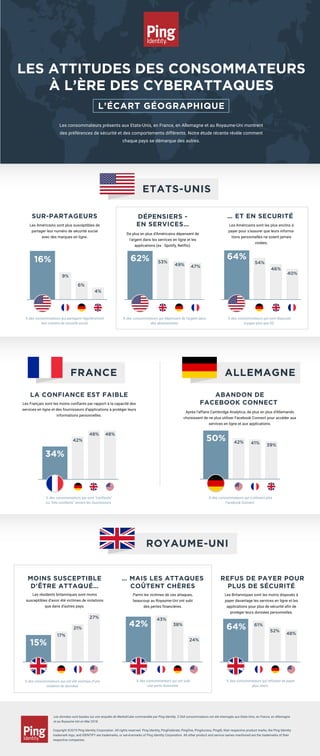

LES ATTITUDES DES CONSOMMATEURS À L’ÈRE DES CYBERATTAQUES

- 1. LES ATTITUDES DES CONSOMMATEURS À L’ÈRE DES CYBERATTAQUES L’ÉCART GÉOGRAPHIQUE SUR-PARTAGEURS Les Américains sont plus susceptibles de partager leur numéro de sécurité social avec des marques en ligne. % des consommateurs qui partagent régulièrement leur numéro de sécurité social % des consommateurs qui sont “confiants” ou “très confiants” envers les fournisseurs % des consommateurs qui ont été victimes d’une violation de données % des consommateurs qui ont subi une perte financière % des consommateurs qui refusent de payer plus chers % des consommateurs qui n’utilisent plus Facebook Connect % des consommateurs qui dépensent de l’argent dans des abonnements % des consommateurs qui sont disposés à payer plus que 0$ Les consommateurs présents aux Etats-Unis, en France, en Allemagne et au Royaume-Uni montrent des préférences de sécurité et des comportements différents. Notre étude récente révèle comment chaque pays se démarque des autres. Les données sont basées sur une enquête de MarketCube commandée par Ping Identity. 3 264 consommateurs ont été interrogés aux Etats-Unis, en France, en Allemagne et au Royaume-Uni en Mai 2018. Copyright ©2019 Ping Identity Corporation. All rights reserved. Ping Identity, PingFederate, PingOne, PingAccess, PingID, their respective product marks, the Ping Identity trademark logo, and IDENTIFY are trademarks, or servicemarks of Ping Identity Corporation. All other product and service names mentioned are the trademarks of their respective companies. 16% 34% 9% 6% 4% 62% DÉPENSIERS - EN SERVICES… De plus en plus d’Américains dépensent de l’argent dans les services en ligne et les applications (ex : Spotify, Netflix). … ET EN SECURITÉ Les Américains sont les plus enclins à payer pour s’assurer que leurs informa- tions personnelles ne soient jamais violées. MOINS SUSCEPTIBLE D'ÊTRE ATTAQUÉ… Les résidents britanniques sont moins susceptibles d’avoir été victimes de violations que dans d’autres pays. … MAIS LES ATTAQUES COÛTENT CHÈRES Parmi les victimes de ces attaques, beaucoup au Royaume-Uni ont subi des pertes financières. REFUS DE PAYER POUR PLUS DE SÉCURITÉ Les Britanniques sont les moins disposés à payer davantage les services en ligne et les applications pour plus de sécurité afin de protéger leurs données personnelles. LA CONFIANCE EST FAIBLE Les Français sont les moins confiants par rapport à la capacité des services en ligne et des fournisseurs d’applications à protéger leurs informations personnelles. ABANDON DE FACEBOOK CONNECT Après l’affaire Cambridge Analytica, de plus en plus d’Allemands choisissent de ne plus utiliser Facebook Connect pour accéder aux services en ligne et aux applications. 64% 54% 46% 40% 53% 49% 47% 42% 48% 48% 42% 41% 39% 50% 15% 27% 21% 17% 42% 24% 38% 43% 64% 61% 52% 48% ROYAUME-UNI FRANCE ETATS-UNIS ALLEMAGNE